Linux.MulDrop.14: Raspberry Pi wird Ziel von Linux-Trojaner – so schützt man sich!

Compterhilfen » News » Linux.MulDrop.14: Raspberry Pi wird Ziel von Linux-Trojaner - so schützt man sich!

12.06.2017, 16:14 Uhr (3460x gelesen)

Der Linux-Trojaner Linux.MulDrop.14 hat es auf den beliebten Mini-Computer Raspberry Pi abgesehen und versucht sich darüber zu verbreiten. Anschließend sperrt er den Benutzer aus und will Geld in der Bitcoin-ähnlichen Kryptowährung Monera generieren.

Der Trojaner hat es auf ältere Raspberry Pi Modelle abgesehen, die noch nicht die neueste Raspbian Version Jessi nutzen – und deren Standard-User und -Passwort nicht geändert wurden. Bei neueren Raspbian Versionen ist SSH nämlich zunächst abgeschaltet, wer es aber nachträglich für den Netzwerk-Zugriff aktiviert hat, ist ebenfalls gefährdet.

Fragen zum Raspberry Pi? Wir helfen im Linux-Forum oder Smart-Home-Forum weiter!

Der Trojaner Linux.MulDrop.14 ist ein Bash-Skript, dass eine App zum Mining von Kryptowährung enthält, berichtet Techrepublik und beruft sich dabei auf die Antivirus-Spezialisten von Dr.Web. Da der Raspberry Pi nicht viel Leistung mitbringt, braucht man allerdings sehr viele infizierte Rechner, um damit genug Geld in der Krypto-Währung zu erzeugen: Wahrscheinlich nutzt das Skript daher auch die neue Währung Monera und nicht die bekannteren BitCoins.

Hat der Trojaner Linux.MulDrop.14 einen Rechner infiziert, ersetzt er zuerst das Passwort, damit der Besitzer sich nicht mehr anmelden kann. Anschließend startet er die Mining-Applikation, um Geld in der Krypto-Währung zu erzeugen – dazu braucht er natürlich CPU-Leistung des Raspberry, der in Folge langsamer auf andere Tasks reagiert. Gleichzeitig sucht er im Netzwerk nach weiteren Raspberrys, die er über den Port 22 ebenfalls infizieren kann.

So schützt man sich und den Raspberry

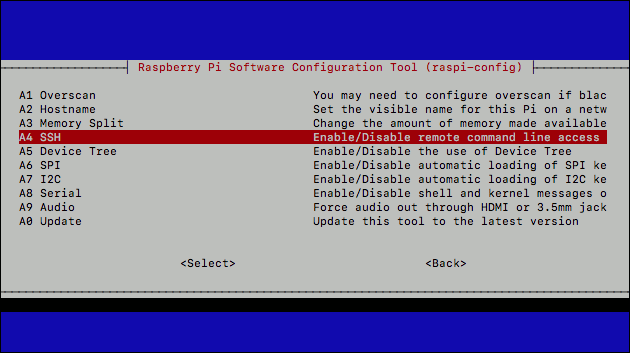

Der Schutz gegen den Trojaner ist zum Glück recht einfach: Durch die Installation des neuesten Raspbian-Systems oder dem Upgrade mit „sudo apt-get upgrade“ und dem Ändern des Standard-Passwortes kann man sich sehr effektiv vor dem Trojaner schützen. Und wer keine SSH-Verbindung zu dem Raspberry Pi braucht, sollte diese abschalten (auf allen Systemen seit Dezember 2016 ist SSH standardmäßig deaktiviert und muss erst manuell eingeschaltet werden): Dazu kann man mit „sudo raspi-config“ die Raspberry-Einstellungen öffnen und unter „advanced options“ SSH aktivieren oder deaktivieren.

SSH steht für „Secure Shell“, ein Netzwerkprotokoll, über das man einen Linux-Rechner über das Netzwerk fernsteuern kann: Per Konsole kann man dann sämtliche Kommandos eingeben, als würde man selber direkt vor dem Rechner sitzen. Damit ist SSH praktisch, wenn der Raspberry nicht dauerhaft mit Bildschirm, Maus und Tastatur verbunden ist, sondern im Netzwerk spezielle Aufgaben – wie die Smart-Home-Steuerung, übernimmt. Wer SSH weiterhin nutzen möchte, sollte daher dafür sorgen, dass der Port 22 des Raspberry Pi durch eine Firewall (zum Beispiel im Router) nach außen blockiert ist.

Wenn SSH aktiviert ist und der Nutzer das Standard-Passwort des Users „Pi“ nicht geändert hat, kann auch ein Angreifer über das Internet auf den Rechner zugreifen, wenn der Port nicht durch eine Firewall gesperrt ist. Wenn auch das Passwort des root Users nicht geändert wurde, bekommt der Angreifer – und in diesem Fall der Virus – die Kontrolle über den kompletten Rechner.

Letzte Computer News:

Mehr Tipps zu Linux.MulDrop.14: Raspberry Pi wird Ziel von Linux-Trojaner - so schützt man sich!

Der Linux-Trojaner Linux.MulDrop.14 soll den beliebten Mini-Computer Raspberry Pi angreifen...

Die neue Version des Linux-Kernels ist da: Version 4.4 behebt einige Fehler und bringt vor alle...

Microsoft PowerShell: Ubuntu on Windows - Bild: Dustin Kirkland Die neue, PowerShell gen...

Linux.MulDrop.14: Raspberry Pi wird Ziel von Linux-Trojaner - so schützt man sich!